Alles, was Sie schon immer zum Thema E-Mail und Sicherheit wissen wollten

Durch die Skandale der Datenstaubsauger aus Übersee ist neben einer Alternative von beliebten Cloudspeicher-Diensten auch das Thema E-Mail und Sicherheit ein grosses Thema.

Wir erklären Ihnen, wie sicher E-Mail eigentlich ist und was Sie alles beeinflussen können.

Foto: kekko, CC BY-ND 2.0-Lizenz

Von Hause aus unsicher

Die Technik hinter dem heutigen E-Mailsystem stammt aus einer Zeit, in welcher man die heutige Wichtigkeit dieses Kommunikationsmittels noch kaum richtig einschätzen konnte: SMTP wurde vor über 30 Jahren entwickelt und hat sich seit daher praktisch nicht verändert. Aus heutiger Sicht sind die Anforderungen an die Sicherheit ungenügend und die vorhanden Möglichkeiten um dies zu ändern sind begrenzt.

Die Reise einer E-Mail

Das Verschicken einer E-Mail ist der herkömmlichen Briefpost gar nicht so unähnlich: Eine E-Mail besteht aus zwei Teilen: Dem Header (quasi dem Briefumschlag) und dem Body (dem Inhalt des Briefs). Die Reise einer E-Mail beginnt mit der Anlieferung an den Server (dem Postschalter) und wird von dort von Server zu Server (Poststelle zu Poststelle) weitergegeben, bis sie schliesslich auf dem Server des Empfängers (Postfach oder Briefkasten) landet, wo sie dann abgeholt werden kann.

Es gibt drei landläufige Massnahmen, wie man diese Reise beeinflussen kann:

1. Wahl des E-Mailanbieters

Wie bei der echten Post kann man kaum beeinflussen, welchen Weg über welche Server eine E-Mail nimmt. Doch wenn man eine E-Mail bereits bei einem z.B. amerikanischen Anbieter wie GMail losschickt, befindet sie sich mit einer Wahrscheinlichkeit von 100% im Schatten der amerikanischen Gesetzgebung.

Schickt man eine E-Mail jedoch beispielsweise von cyon zur Swisscom, ist die Wahrscheinlichkeit sehr gering, dass sie einen Umweg über die Landesgrenzen nimmt.

2. Verschlüsselte Anlieferung und Abholung

Die Kommunikation zwischen dem lokalen E-Mailprogramm und dem Postschalter bzw. ersten Server kann in der Regel verschlüsselt erfolgen. Auf diesem Teilabschnitt kann also niemand unerlaubt mitlauschen. Die E-Mail an sich ist damit aber noch nicht verschlüsselt und wird in der Regel auf dem weiteren Weg ebenfalls unverschlüsselt übertragen.

Dennoch lohnt sich diese schnell umgesetzte Massnahme: Um SSL in Ihrem Mailprogramm zu aktivieren, müssen Sie bei der Einrichtung des E-Mailprogramms die Option «SSL» in den Servereinstellungen aktivieren. Sie können diese Option auch nachträglich ändern.

Übrigens: Wenn das schwächste Glied in der Kette ein unsicheres Passwort zu Ihrer E-Mailadresse ist, hilft auch die sichere SSL-Verbindung nicht mehr viel.

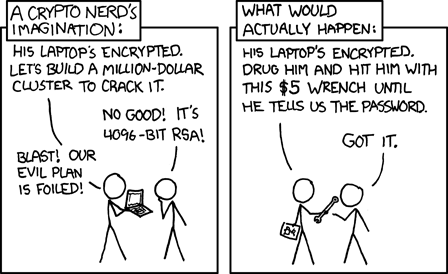

3. Verschlüsselung mit PGP

Der Header (also der Umschlag) einer E-Mail kann nicht verschlüsselt werden, da sonst niemand mehr weiss, wohin eine E-Mail geliefert werden muss. Absender, Empfänger, Betreff und allfällige weitere Informationen wie Cc:, Bcc: etc. sind also immer unverschlüsselt.

Den eigentlichen Inhalt (den Body) kann man jedoch verschlüsseln. Die gängigste Methode ist PGP.

PGP nutzt das Public-Key-Verfahren, d.h. sowohl Sender wie Empfänger benötigen einen privaten und einen öffentlichen Schlüssel. Der öffentliche Schlüssel des Gegenübers wird benötigt, um den Inhalt einer E-Mail vor dem Senden zu verschlüsseln. Einmal verschlüsselt, kann die E-Mail nur mit dem privaten Schlüssel wieder entschlüsselt werden.

Der also notwendige vorgängige Austausch der öffentlichen Schlüssel ist eine Hürde, die im Alltag oft zu hoch ist und dementsprechend ist die Verbreitung von PGP nur klein.

Anleitungen

Für die gängigsten E-Mail Programme gibt es fertige Installer oder Addons, welche die Funktionalität von PGP mit wenigen Mausklicks nachrüsten wie z.B. für (Apple Mail oder Outlook 2007). Auch für mobile Betriebssysteme wie Android oder iOS gibt es entsprechende Apps.

Für Thunderbird haben wir in unserem Supportcenter eine Anleitung geschrieben, welche Sie Schritt für Schritt durch die Installation führt.

Fazit

Sicherheit und E-Mail sind in der Realität komplizierter, als es sein sollte. Doch wie sagt man so schön: Wissen ist Macht. Und nur wer die Risiken kennt, kann abschätzen, ob er sie eingehen möchte. Somit hoffen wir, dass dieser Artikel etwas Licht ins Dunkel gebracht hat. Zum Schluss haben wir noch ein paar Links für Sie zusammengestellt, mit welchen Sie sich weiter in das Thema eintauchen können:

Interessante Links

- Ausführliche und gut verständliche Erklärung des zwei-Schlüssel-Prinzips der PGP-Verschlüsselung

- Verzeichniss für Server mit öffentlichen Schlüsseln

- E-Mail verschlüsseln mit GnuPG

- Anleitung – so verschlüsselt ihr eure E-Mails mit PGP

- Kurze und knackige Einführung in PGP

- Kritischer Beitrag zur Alltagstauglichkeit von E-Mail-Verschlüsselung

- Kritischer Beitrag zur E-Mailverschlüsselung

- So schützen Sie Ihre E-Mails vor Spähangriffen

- Umfangreiche Sammlung von Informationen rund um PRISM

- US-Regierung zapft Facebook und Google an

- Interessante Serie mit dem Titel «MEIN DIGITALER SCHUTZSCHILD»

- Unser Vorschlag für eine Dropbox-Alternative auf einem eigenen Server

- Unser Kommentar zu PRISM und der Lage in der Schweiz

- Ausführung einer Aussage von Geheimdiensten, dass Verschlüsselung via SSH oder PGP unsicher seien

Beteilige dich an der Diskussion

15 Kommentare

Hi Kerstin, das ist richtig. Wir aktivieren seit einiger Zeit bei neuen Domains automatisch DKIM. Beim Versand über Dein cyon-Hosting werden diese Einstellungen dann automatisch genutzt. Falls wir für eine Deiner bestehenden Domains DKIM aktivieren sollen, melde Dich gerne jederzeit bei unserem Support-Team. Zurzeit arbeiten wir an einem neuen DNS-Setup, das weitere Funktionen bringen wird. Wir werden nach Abschluss des Projekts DKIM gerne als Thema in einem Blog-Beitrag aufgreifen.

Erwähnenswert finde ich auch noch die Tatsache das jeder Sender die Absender Adresse «fälschen/beliebig anbringen» kann.

Ein E-Mail von mail@cyon.ch könnte auch von sonst wo kommen.

Stimmt, guter Punkt. Eine weitere «Schwäche» von SMTP. Gegenmassnahmen wie SFP (http://de.wikipedia.org/wiki/Sender_Policy_Framework) oder DKIM (http://de.wikipedia.org/wiki/DomainKeys) haben wir übrigens auf der Roadmap.

Zitat: «DKIM haben wir übrigens auf der Roadmap.» (23. August 2013)

Leider sehe ich (noch) nichts davon. Jedenfalls zeigt mir TB/DKIMVerifier nichts in der Art von «DKIM Gültig (Signiert durch cyon.ch)» oder wessen Signatur wäre es, wenn ihr mein E-Mail Provider seit?

Kurzum: Bin gespannt auf eure baldige Lösung, Phishing wird ja nicht weniger. ;-)

Hallo Andreas. Das Feature wartet weiterhin geduldig auf unserer Roadmap. Auf Anfrage können wir Dir aber schon heute DomainKeys setzen.

Was ist diesbezüglich der aktuelle Stand?

Hallo Martin, wir haben Ende 2014 unsere TLS-Cipher-Suites aktualisiert und unterstützen seither auch Perfect Forward Secrecy. Die Heartbleed-Lücke haben wir bekannterweise kurz nach Bekanntwerden auf unseren Systemen geschlossen. SPF-Records setzen wir bereits standardmässig und werden in Zukunft auch ankommende E-Mails darauf prüfen. Da warten wir noch darauf, dass die Funktion für unseren Mail-Transfer-Agent den Status «Stable» erhält (zurzeit ist diese noch «Experimental»). DomainKeys installieren wir auf Anfrage gerne und werden bei genügend Nachfrage auch eine entsprechende Option ins my.cyon einbauen.

Wie sieht es aus mit dem verschlüsseln von Emails beim Transport zwischen 2 SMTP-Server. ESMTP unterstützt ja TLS. Und sogar Perfect Forward Secrecy könnte man einsetzen.

Cyon könnte das ja sehr einfach auf ihren Servern einschalten.

ESMTP ist ja auch schon uralt (1995) und wird von unseren Mailservern unterstützt. Eine verschlüsselte Verbindung ändert aber nichts an der Tatsache, dass die eigentlichen E-Mails an den Endpunkten unverschlüsselt gespeichert sind.

Wo Perfect Forward Secrecy in diesem Zusammenhang einen Nutzen haben kann, erschliesst sich mir momentan nicht. Oder übersehe ich hier etwas?

Auf diesem Teilabschnitt kann also niemand unerlaubt mitlauschen.

Das stimmt so nicht ganz. Auf dem Weg zum effektiven physischen Server bzw. Storage-Volume gehört (u.a.) auch bei Cyon die Lawful Interception Schnittstelle des Bundes welche bei einer Überwachungsanordnung die eMail im Rohformat (also egal ob oder nicht verschlüsselt) abzweigt.

Danke für den Kommentar. Klar, wenn der Bund eine Überwachung anordnet, nützt eine verschlüsselte Verbindung nicht mehr viel. Das ist mitunter ein Kritikpunkt an der geplanten BÜPF-Revision, denn wer potentiell mit einer solchen Überwachung rechnen muss, wird wahrscheinlich entsprechende Gegenmassnahmen ergreifen können und die Gesetzesrevision trifft die Falschen.

Guter Artikel, was mich z.B. sehr interessieren würde die Nutzung eures Webmailers. Ob es da Tipps & Tricks hat und was man damit alles anstellen kann.

Danke für den Vorschlag. Die Idee für einen «Webmail Tipps & Tricks»-Beitrag ist notiert.

Bei neuen Hostings sehe ich nun DKIM-DNS-Einträge.

Wie bringe ich nun dem Mailversand auf dem Cyon-Hosting bei, die entsprechenden Einstellungen zu nutzen?

Könnt Ihr da nicht mal einen Blog-Eintrag machen? Quasi eine «How To» Anleitung, Schritt für Schritt?